SSL-сертификат — это общепризнанный стандарт защиты данных, который надежно ограждает сайт от киберугроз и несанкционированного доступа. Ресурсы без SSL браузеры помечают как небезопасные, что негативно сказывается на доверии пользователей, снижает позиции в поисковой выдаче и ведет к потере потенциальных клиентов.

В статье расскажем, почему SSL-сертификат критически важен для коммерческих сайтов, как выбрать подходящий тип в зависимости от специфики бизнеса и какие шаги потребуются для его установки и дальнейшего сопровождения.

SSL-сертификат — это цифровой документ, который подтверждает подлинность веб-сайта и обеспечивает шифрование данных, передаваемых между пользователем и сервером. Название представляет собой аббревиатуру от Secure Sockets Layer — протокола защищенного соединения между браузером и веб-сервером.

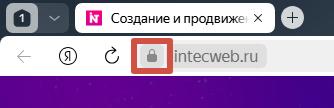

Для владельцев сайтов установка SSL-сертификата — необходимость: он защищает онлайн-транзакции, гарантирует конфиденциальность персональных данных клиентов и укрепляет доверие к сайту. При наличии SSL-защиты браузер отображает значок замка рядом с адресом, что является визуальным сигналом безопасности ресурса для пользователей.

Хотя первоначальный протокол SSL был разработан около 25 лет назад и со временем уступил место более надежному — TLS (Transport Layer Security), в обиходе по-прежнему используется привычное название SSL. Так исторически сложилось, и сегодня под SSL-сертификатами подразумевают решения, основанные на современных версиях TLS.

SSL-сертификат выполняет сразу несколько ключевых функций: он защищает данные пользователей при передаче, подтверждает безопасность и легитимность сайта, предотвращает подделку ресурса (например, создание фишинговых копий) и повышает доверие со стороны посетителей.

Особенно важна такая защита, если сайт подразумевает авторизацию, ввод и хранение следующих данных:

SSL-шифрование гарантирует, что передаваемые данные остаются недоступными для перехвата и подмены, а сам сайт — проверенным и безопасным для взаимодействия.

Кроме того, Наличие SSL-сертификата напрямую влияет на видимость сайта в поисковых системах. Поисковые алгоритмы учитывают HTTPS как один из факторов ранжирования и отдают предпочтение защищенным ресурсам. Если же сайт работает по HTTP, современные браузеры не просто предупреждают пользователей о потенциальной угрозе — они активно ограничивают доступ и отображают тревожные уведомления о небезопасном соединении. Это отпугивает посетителей и снижает конверсию.

SSL обеспечивает конфиденциальность передаваемых данных: информация, которая проходит между пользователем и сайтом или между двумя системами, становится недоступной для посторонних. С помощью криптографических алгоритмов данные шифруются еще до отправки, так что даже при перехвате трафика злоумышленник не сможет их прочитать. Как это работает на практике:

Несмотря на кажущуюся сложность, весь процесс занимает доли секунды. Для безопасной передачи данных между пользовательским браузером и сервером используется инфраструктура ключей. Она позволяет шифровать передаваемую информацию (необходим открытый ключ) и расшифровать ее (известный только владельцу закрытый ключ). Инфраструктура ключей подчиняется стандарту x.509, который определяет состав электронного сертификата:

Нужно отметить, что стандарт x.509 не устанавливает определенного алгоритма шифрования; при этом наиболее часто используется RSA.

Представьте ситуацию: девушка Мария собирается купить авиабилет на сайте компании-перевозчика. Для этого ей нужно отправить данные своей банковской карты и защитить их от перехвата сторонними лицами. Чтобы не сомневаться в безопасности покупки, Мария проверяет, есть ли на сайте SSL-сертификат. Сделать это просто: надо убедиться, что в начале адресной строки обозначено https-соединение (его обычно выделяют зеленым цветом). Такое обозначение подтверждает, что данные между браузером пользователя и сервером авиакомпании зашифрованы.

В этом случае у компании-перевозчика есть два ключа — общедоступный открытый и закрытый ключ, который известен только сотрудникам организации. Зашифрованную открытым ключом информацию может расшифровать только закрытый ключ и наоборот. Если выбранная Марией компания пользуется сертификатом, выданным действующим центром сертификации, то браузер покупательницы определит его как доверенный, т. е. произойдет аутентификация. После этого браузер при помощи открытого ключа зашифрует данные. Опасаться утечки информации не стоит, даже если мошенникам удастся перехватить данные: они не смогут их прочитать, поскольку у них нет доступа к закрытому ключу.

Все SSL-сертификаты условно делятся на две категории: самоподписанные и выданные доверенными центрами сертификации (CA).

SSL-сертификат действует в течение ограниченного времени, кроме того, чтобы его получить, нужно заплатить определенную сумму. Поэтому многие выбирают самоподписанные сертификаты, которые можно бесплатно сгенерировать на веб-сервере, воспользовавшись панелью управления. Однако такая экономия не всегда целесообразна.

Все браузеры проверяют, был ли сертификат выдан специальным центром. Если нет (как в случае с самоподписанным сертификатом), на экране появится надпись: «Сертификат безопасности сайта не является доверенным!». Такое предупреждение с высокой вероятностью насторожит потенциальных клиентов, и они покинут ресурс. Самоподписанные сертификаты — не лучший выбор для интернет-магазинов или сайтов с высоким трафиком. Однако они подходят для внутреннего использования, например, в небольшой компании, сотрудникам которой известно о происхождении сертификата, добавленного в доверенные. Помимо этого, самозаверенные сертификаты пригодны для разработки и тестирования приложений, если используется сервер Apache.

Сертификаты, выданные доверенными удостоверяющими центрами — GeoTrust, GoDaddy, GlobalSign, Let’s Encrypt, «Технический центр Интернет» (ТЦИ) или «Национальный удостоверяющий центр», подведомственный Минцифры РФ — проходят строгую проверку и признаются браузерами и операционными системами как надежные. Они обеспечивают не только шифрование передаваемых данных, но и подтверждают подлинность сайта, что критически важно для формирования доверия у пользователей и корректной работы современных веб-технологий.

Если вы хотите купить SSL-сертификат в центре сертификации, вам нужно знать об их разновидностях. При выборе необходимо учитывать несколько критериев:

Валидность ресурсов подтверждается одной из трех степеней проверки, поэтому SSL-сертификаты по типу валидации делятся на 3 разновидности:

Выбирая SSL-сертификат, учитывайте возможности своего бюджета и специфику вашего бизнеса. Используйте опыт своих партнеров и конкурентов, изучите крупные известные сайты. Например, WildBerries.ru пользуется SGC OV SSL Wildcard с максимальным уровнем защиты, а Tinkoff.ru — EV SSL от Thawte.

При выборе сертификата часто возникает вопрос об одновременной защите нескольких поддоменов или разных доменов, расположенных на одном сервере. В таком случае лучше купить SAN (UCC) — сертификат для мультидоменных проектов. Чтобы защитить только несколько поддоменов, подойдут Wildcard-сертификаты. С их помощью вы обеспечите шифрование как основного домена, так и поддоменов типа subdomain1.domain.com и т. д.

Защита основного домена предусмотрена не для каждого Wildcard-сертификата — обратите на это внимание перед покупкой. Хотя такие сертификаты удобны и экономичны, иногда дешевле купить отдельные сертификаты для каждого поддомена.

Крупные поставщики SSL-услуг — Symantec, Thawte и Comodo. По сути, они продают практически идентичные продукты. Отличие заключается в сервисе.

Symantec обладает большой пролонгированной гарантией — до 1,75 млн. долларов. Эта сумма полагается покупателю, если компания понесла убытки из-за нарушения обязательств со стороны Symantec. Кроме того, компания предлагает антивирусную защиту, которая ежедневно сканирует страницы на хосте покупателя и выявляет вредоносные программы. Такой привлекательный функционал стоит дорого — цена сертификатов от Symantec превышает стоимость продуктов от Thawte и Comodo.

Thawte предлагает продукцию средней стоимости (без дополнительных функций), а Comodo является поставщиком с более демократичными ценами (плюс антивирусная защита и сервис PCI-анализа).

Отметим, что сегодня владельцы сайтов часто покупают SSL-сертификаты у хостинг-провайдеров. Благодаря большим объемам продаж стоимость сертификатов часто оказывается ниже стоимости продукта от прямого поставщика.

Важно: поддержка IDN предусмотрена не во всех сертификатах. Может случиться так, что сертификат с безупречным сочетанием цены, качества и функционала не подойдет для кириллического домена. Чтобы не ошибиться с выбором, приобретайте сертификаты с поддержкой IDN у GlobalSign, Thawte, Comodo или Symantec.

Наличие SSL-сертификата подтверждает лишь, что соединение зашифровано и домен принадлежит тому, кто его зарегистрировал — но не гарантирует, что сайт добросовестный. Мошенники тоже могут получить даже бесплатный сертификат (например, DV-уровня от Let’s Encrypt), и пока их ресурс не попадет в черные списки, он будет отображаться с «замочком» и выглядеть вполне легитимно.

Чтобы снизить риски, ориентируйтесь не только на значок защиты:

SSL-сертификат — это не волшебная палочка, способная решить все вопросы безопасности. Несмотря на всю сложность механизмов криптографического шифрования, человеческий фактор все равно доминирует. Простой пример: в сентябре 2015 года Symantec выпустила целых 164 нелегитимных сертификата для 76 доменных имен. Это произошло из-за ошибки сотрудников компании.

Хранение закрытого ключа тоже связано с некоторыми трудностями. Его не получится изолировать от всего мира: секретный ключ часто используется при https-соединении. Из-за этого есть риск взлома сервера с целью получения закрытого ключа. Здесь опять доминирует человеческий фактор: если происходит взлом, то в этом, вероятнее всего, виноват администратор, который не защитил сервер. Чтобы обезопасить закрытые ключи, их владельцы устанавливают пароли.

HTTPS — это протокол передачи данных, который задействует SSL/TLS для создания защищенного соединения. Его использование давно перестало быть просто рекомендацией или признаком технической зрелости сайта — оно стало базовым требованием цифровой среды. Хотя отдельные ресурсы по-прежнему работают по устаревшему HTTP, переход на защищенное соединение уже фактически обязателен для полноценного существования в интернете.

С июля 2018 года Google начал маркировать все HTTP-сайты как небезопасные: при переходе на такую страницу пользователь видит явное предупреждение в адресной строке — треугольный значок с восклицательным знаком и/или надпись «Соединение не защищено».

Чем грозит отсутствие HTTPS:

Кроме того, многие популярные CMS постепенно ограничивают доступ к некоторым функциям (например, геолокации, push-уведомлениям, API-сервисам) только для сайтов на HTTPS.

Сейчас, когда мы обсудили все преимущества SSL и защищенного протокола, давайте посмотрим, что мы можем для вас сделать.

Мы устанавливаем SSL — сертификат, который используется при HTTPS. О будет содержать название компании, доменное имя, адрес, страну и город. Также будет упомянута дополнительная информация, например, срок действия сертификата.

Как мы уже писали выше, существует три разных вида сертификатов на выбор. Сертификаты Organization Validation (OV) и Domain Validation (DV) стоит использовать, если у вас интернет-магазин или сайт, который собирает личную информацию пользователей. Третий тип называется Extended Validation Certificates — они служат для подтверждения юридических данных сайтов. Мы сами выбираем для вас сертификат, покупаем и устанавливаем его.

Буква S в HTTPS влечет значительные изменения в едином указателе ресурса (URL). HTTP и HTTPS перед доменным именем — совершенно разные указатели. Поэтому возникает необходимость копирования каждой страницы сайта и ее перенаправления. Этот редирект может быть со старой HTTP страницы на новую HTTPS.

Иными словами, нужно показать поисковику, что это все тот же ваш старый добрый сайт, просто он переехал. Следует также привести в соответствие стили CSS, изображения и скрипты, таблицы стилей.

После того как завершена вся техническая часть, мы обязательно отправляем сайт на переобход поисковиком. Почему это так важно? Пренебрежение этим отрицательно отразится на трафике. Как мы уже сказали, сайт на HTTPS рассматривается как новый.

После этого мы подключаем новую карту сайта и одновременно переподключаем старую. Таким образом, поисковик отметит 301 редирект и совершит необходимые настройки. Теперь в выдаче рядом с адресами всех страниц вашего сайта будет отображаться зеленый замочек, символизирующий HTTPS. Далее вы уже сможете заметить небольшую позитивную динамику в выдаче.

Все страницы сайта с http должны автоматически перебрасывать посетителя на https. Как это сделать: внесите изменения в файл .htaccess, который расположен в корневой папке веб-ресурса. Если его там нет, нужно создать файл .htaccess и добавить в него такой код:

RewriteEngine On

RewriteCond %{SERVER_PORT} !^443$

RewriteRule .* https://%{SERVER_NAME}%{REQUEST_URI} [R=301,L]

Или воспользуйтесь вторым вариантом, если первый не поможет:

RewriteEngine On

RewriteCond %{HTTPS} =off

RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI} [QSA,L]

Если ни один из вариантов не помогает и возникает циклическая переадресация, добавьте:

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteCond %{HTTP:X-Forwarded-Proto} !https

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

или

RewriteEngine On

RewriteCond %{ENV:HTTPS} !on

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

Внимание! Не указывайте доменное имя.

Эта комбинация перенаправит на https всех пользователей и поисковые системы.

Теперь в адресной строке браузера нужно набрать названиедомена.ru и проверить, что вас за доли секунды перебросит на https://названиедомена.ru. Именно этого мы и добивались.

Важно! Файл .htaccess обязательно должен иметь точку в начале. Если файл называется просто htaccess, редирект не сработает.

Если после перехода сайта на https изменились некоторые шрифты, нужно найти в коде каждой страницы надпись с установкой шрифта. Обычно в ней есть http, и проблема именно в этом:

<script src="http://ajax.googleapis.com/ajax/libs/webfont/1/webfont.js"></script>

Теперь замените http на https:

<script src="https://ajax.googleapis.com/ajax/libs/webfont/1/webfont.js"></script>

Несколько рекомендаций о том, как выбрать SSL-сертификат. Учитывайте опыт конкурентов. Обратите внимание, какими сертификатами пользуются компании с аналогичной продукцией, охватом аудитории и способом обмена данными с пользователями.

Не забывайте, что сайты с HTTPS ранжируются Google выше, чем другие. Сайты без сертификатов, которые принимают номера и пароли банковских карт, определяются поисковиками как небезопасные. Это еще один веский довод в пользу приобретения SSL-сертификата.

Подпишитесь на нас в Telegram

Получайте свежие статьи об интернет-маркетинге и актуальные новости о наших готовых решениях